P.3, Q. Gò Vấp, HCM

Thứ hai đến thứ bảy

- Trang chủ

- Giải pháp BSO

- Thiết bị wifi 4G không giới hạn băng thông

- Giải pháp an toàn cho ngôi nhà bạn

- Giải pháp quản lý tính tiền nhà hàng cafe quán ăn

- Giải pháp quản lý bán lẻ

- Quản lý bán hàng thời trang

- Giải pháp Landing page

- Phần mềm quản lý hàng hóa

- Mail google cho doanh nghiệp

- Giải pháp Firewall

- Thiết bị bảo an cảnh báo chống trộm

- Shop

- Triển khai

- Câu chuyện kinh Doanh

- Contact

- Tìm hiểu thêm

Đang có vụ tấn công ransomware cực lớn trên toàn cầu, tải về bản vá lỗi ngay

Chỉ 6 tiếng sau khi lây nhiễm tại Anh, mã độc tấn công đòi tiền chuộc (ransomware) mang tên WanaCrypt0r đã lan rộng ra 74 quốc gia với hơn 45 ngàn cuộc tấn công trên toàn thế giới.

Có thể xem đây là cuộc tấn công mạng khai thác giao thức P2P (Peer-to-Peer) lớn nhất trong một thập kỷ qua, sự lan truyền cực kỳ nhanh chóng của nó khiến các hệ thống máy tính quan trọng không kịp trở tay.

Theo Gizmodo, tài khoản Twitter @MalwareHunterTeam bắt đầu thông báo về tốc độ lan truyền đáng báo động của một ransomware mang tên WanaCrypt0r (một biến thể của WannaCry) bắt đầu từ sáng hôm qua (chiều 12/5 theo giờ Việt Nam) từ hệ thống y tế của bệnh viện NHS đến từ Anh, 16 hệ thống của NHS sau đó đều bị lây nhiễm mã độc này. Không có bằng chứng cho thấy mã độc đã truy cập vào hồ sơ bệnh nhân, và NHS không phải mục đích tấn công duy nhất của WanaCrypt0r.

Chỉ chưa đầy 3 tiếng (chính xác là chưa đầy 2 tiếng kể từ lần tấn công đầu tiên), có hơn 11 quốc gia bị ảnh hưởng bởi mã độc này. Chưa hết, 6 tiếng sau (tức rạng sáng nay theo giờ Việt Nam), mã độc đã lan rộng ra 74 quốc gia với hơn 45 ngàn cuộc tấn công trên toàn thế giới.

Hiện tại, số lượng máy tính bị tấn công vẫn đang tăng nhanh. Costin Raiu, giám đốc nghiên cứu toàn cầu của Kaspersky cho biết, nhiều bệnh viện liên kết với NHS đều ngắt toàn bộ hệ thống máy tính quản lý của mình, sử dụng bút viết để theo dõi hồ sơ bệnh nhân.

Nga, Đài Loan và Tây Ban Nha là các quốc gia bị ảnh hưởng nặng nề nhất, bản đồ lây lan trên đây của MalwareTech cho thấy mã độc lan truyền đến hầu hết các lục địa đông dân, nhiều báo cáo cho biết WanaCrypt0r đã được tìm thấy tại Mỹ. Nguồn tin này cho biết mã độc được lan truyền thông qua giao thức mạng ngang hàng P2P (Peer-to-Peer) và được “tăng thêm sức mạnh” bởi một lỗ hổng trong hệ điều hành Windows được thiết kế bởi Cơ quan an ninh quốc gia Mỹ tên là EternalBlue.

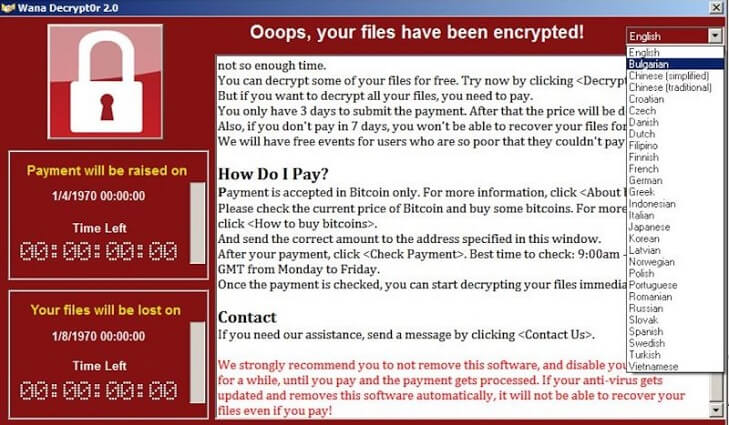

WanaCrypt0r xuất phát từ 16 bệnh viện ở Anh và Telefonica, một nhà mạng ở Tây Ban Nha. Cũng giống như các ransomware khác, WanaCrypt0r sẽ mã hóa toàn bộ dữ liệu, tập tin được lưu trong máy rồi hiện thông báo yêu cầu trả tiền để nhận mã chuộc lại dữ liệu. Trong đó ghi nạn nhân chỉ có 3 ngày, sau 3 ngày giá tiền sẽ tăng gấp đôi, còn sau 7 ngày nếu vẫn không trả tiền, các file đó sẽ vĩnh viễn không thể phục hồi nữa.

https://twitter.com/JakubKroustek/status/863045197663490053/photo/1

Trong đoạn tweet trên, tính đến 10h tối qua đã có 36 ngàn vụ tấn công của WanaCrypt0r diễn ra.

Trong khi “tiền thân” của WanaCrypt0r là WannaCry không thể lây lan rộng vì nó chỉ hoạt động khi người dùng click vào một đường link giả mạo hay một tập tin giả, thì WanaCrypt0r lại tận dụng các lỗ hổng để lây lan rộng rãi. Thông qua việc khai thác EternalBlue, mã độc cài đặt một phần mềm backdoor NSA mang tên DoublePulsat, thông qua nó WannaCry được lây nhiễm vào, gây ra sự lây lan cực kỳ nhanh chóng và tự động đến các máy tính trong cùng một mạng, có thể lên đến hàng trăm máy cùng lúc.

Các nhà nghiên cứu phát hiện một số hệ thống liên kết ví bitcoin, trong đó có hàng ngàn USD từ nạn nhân đã được gửi qua nằm trong mã độc này.

Tính đến sáng nay, có rất nhiều doanh nghiệp, công ty đang phải đau đầu với WanaCrypt0r. Hãng vận chuyển FedEx xác nhận với BBC rằng một số hệ thống máy tính chạy Windows của mình đang bị ảnh hưởng do mã độc gây ra. FedEx cho biết sẽ thực hiện các biện pháp khắc phục nhanh nhất có thể. Theo SwiftOnSecurity, sau khi văn phòng tại Anh bị nhiễm mã độc, FedEx đã yêu cầu các đối tác Mỹ ngừng tất cả các hệ thống mạng quan trọng sử dụng Windows. Được biết, Bộ Nội vụ Nga rất có thể là cũng nạn nhân của vụ tấn công này.

Điều đáng quan tâm là tất cả những vấn đề trên đều có thể phòng tránh được bằng cách cài đặt bản vá bảo mật mới nhất được Microsoft phát hành ngày 14/3 (trừ Windows XP). Bạn đọc có thể vào đây để xem thông tin về các phiên bản Windows bị ảnh hưởng và tải về bản vá lỗi EternalBlue ngay lập tức (MS17-010), tất cả các hệ thống không được cài đặt bản vá lỗi MS17-010 đều có thể bị ảnh hưởng bất cứ lúc nào. Ngoài ra, luôn luôn kiểm tra cập nhật trên Windows Update để đảm bảo máy tính được cập nhật các phiên bản, bản vá lỗi mới nhất.

Cập nhật:

Trao đổi với phóng viên VnReview.vn, đại diện Cục An toàn Thông tin (ATTT), Bộ TT&TT cho biết Cục đang theo dõi diễn biến của mã độc WanaCrypt0r tại Việt Nam, nếu ghi nhận trường hợp nào bị ransomware này tấn công, Cục sẽ thông báo với các phương tiện thông tin đại chúng.

Vài tuần trước, nhóm tin tặc Shadow Brokers tuyên bố đã đánh cắp được một bộ công cụ gián điệp tấn công hệ thống nhằm khai thác dữ liệu của Cơ quan an ninh quốc gia Hoa Kỳ (NSA). Do không đạt được thỏa thuận về tài chính để đánh đổi bộ công cụ, nhóm tin tặc này đã tung lên mạng bộ công cụ này thông qua website chuyên về mã nguồn mở Github.

Cục ATTT nhận định WanaCrypt0r đã lợi dụng cơ sở dữ liệu của NSA để lây lan rộng trên toàn thế giới. Dù vậy, điều này đã nằm trong dự liệu trước của Bộ TT&TT: từ hai tuần trước, Bộ TT&TT đã gửi cảnh báo về khả năng về một cuộc tấn công mạng quy mô lớn từ dữ liệu của NSA trên các phương tiện thông tin đại chúng. Bộ cũng đã gửi công văn cảnh báo tới các đơn vị, tổ chức tại Việt Nam và khuyến cáo các đơn vị, tổ chức nên nhanh chóng rà soát và cập nhật các bản vá lỗi được cảnh báo trên tại website chính thức của Mircosoft đối với các hệ thống sử dụng hệ điều hành Windows (từ Windows Server 2000 tới Windows Server 2012, Windows XP, Windows Vista, Windows 7, Windows 8…).

Cục ATTT cũng khuyến cáo nên cập nhật phiên bản mới nhất của các chương trình diệt virus để phát hiện và xử lý các mã thực thi do tin tặc tấn công vào hệ thống; thực hiện sao lưu dữ liệu định kỳ bằng cách sử dụng các ổ đĩa lưu trữ ngoài như ổ cứng cắm ngoài, ổ đĩa USB để lưu trữ các dữ liệu quan trọng trong máy tính. Sau khi sao lưu xong đưa ra cất giữ riêng và không kết nối vào Internet.

Còn theo Tập đoàn công nghệ BKAV, tính đến thời điểm này, BKAV đã ghi nhận được hơn 100 trường hợp máy tính của người sử dụng bị nhiễm loại mã độc WannaCry tấn công.

Do vẫn là ngày nghỉ cuối tuần nên số lượng máy tính bị lây nhiễm mã độc chưa cao. Tuy nhiên các chuyên gia an ninh mạng dự báo vào đầu tuần tới khi người dân quay trở lại làm việc, rất có thể tốc độ lây lan sẽ gia tăng nhanh chóng. Nguyên nhân là bởi mã độc này có thể lây lan trực tiếp giữa các máy tính kết nối cùng một mạng Internet có chứa lỗ hổng hệ điều hành mà không cần thông qua email hay đường link.

Như vậy, các cơ quan, tổ chức nơi có nhiều máy tính cùng kết nối mạng là đối tượng rất dễ bị loại mã độc tống tiền này tấn công.

Theo Phúc Thịnh http://vnreview.vn

Bài viết mới

- Mã độc đánh cắp tài khoản Facebook hoành hành mạnh tại Việt Nam

- Hơn 77.000 máy tính tại Việt Nam bị nhiễm virus mã hóa dữ liệu

- Hướng dẫn cài đặt và sử dụng phần mềm xem Camera Dahua

- Hướng dẫn cấu hình Wifi Ruckus hoạt động ở chế độ Standalone

- Foodmap trên bản đồ nông sản Việt

- Cuộc đua nghìn tỷ đô’ của ngành ôtô